Protección de comunicaciones en el mundo IoT

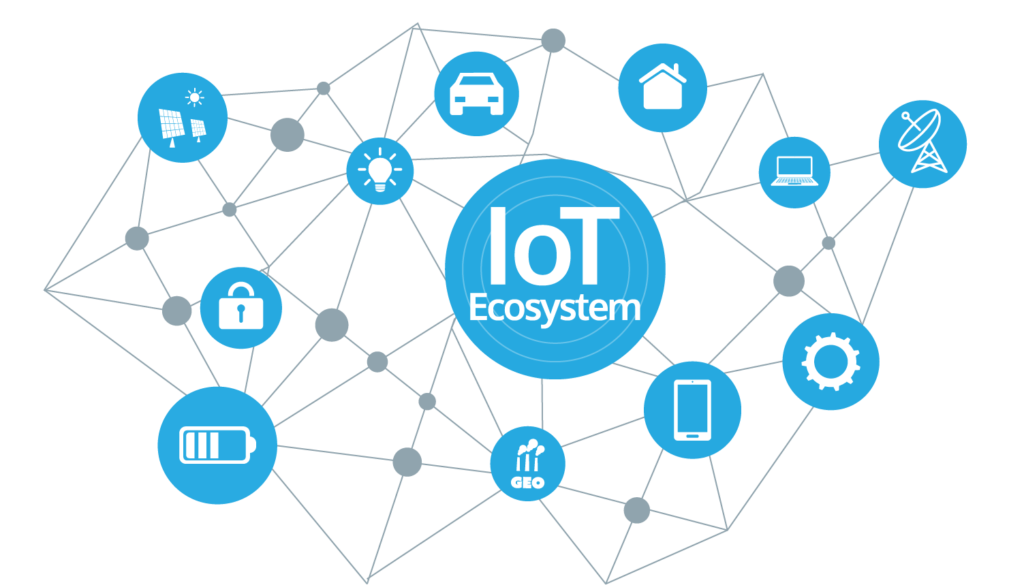

Dentro de una red corporativa existen diferentes dispositivos tecnológicos entre los cuales existen algunos más activos, aparentemente, y otros quizás hasta prácticamente inertes.

Un servidor, por ejemplo, mantiene una actividad constante atendiendo solicitudes de usuarios que en forma impredecible confluyen para demandar algún tipo de recurso e inclusive agregar transacciones y contenido al mismo. Por otro lado, un sistema de seguridad física integral, estratégica y físicamente separado de la red de tecnología por algunas empresas, pareciera ser inerte en el sentido de solo estar captando eventos a través de diferentes “sensores” como pudieran serlo las cámaras, los diferentes lectores biométricos o de tarjetas de acceso, sensores de temperatura, humedad, iluminación, impacto, etc. Lo que es común a ambos casos es el proceso básico de comunicación entre un punto y otro a través de un medio específico. Las vulnerabilidades existen en cada uno de los extremos y el medio de transmisión y podemos ampliar los ejemplos a escenarios como los siguientes:

- Transmisión de mensajes tipo texto, o archivos (audios, videos, fotos), o llamadas (voz/video) de mensajería (Whatsapp, Telegram, Signal, Skype, etc) entre dos personas.

- Transmisión en tiempo real de una junta via Zoom, Meet, Teams, etc.

- Transmisión en tiempo real de la imagen de cámaras (interiores, exteriores, en ciudad) al DVR o NVR y centro de monitoreo.

- Transmisión de variables físico-químicas en instalaciones agrícolas e industriales.

- Transmisión de datos de tráfico vehicular a centros de monitoreo.

En cualquiera de los escenarios anteriores, un ataque premeditado y estudiado pudiera intervenir infiltrándose en alguno de los extremos o en el medio de transmisión para capturar la información independientemente de si es un video, un documento confidencial, o una declaración delicada con implicaciones políticas, económicas, de negocio, o inclusive legales. Las empresas reconocidas globalmente como tradicionalmente dedicadas a la seguridad digital siguen avanzando, pero a pasos muy lentos, para abordar un tema que avanza a mayor velocidad por la expansión de las potenciales brechas, la apertura a más dispositivos (de toda naturaleza) conectados, y las consecuentes oportunidades para organizaciones criminales del llamado ciberespacio.

Desde OfficiumS4B proponemos una estrategia de seguridad integral que principalmente maximice los beneficios de las inversiones, con resultados de muy corto plazo, con muy bajo costo administrativo desde el punto de vista de la organización de IT, y liderada por la visión de la directiva del negocio de nuestros clientes. Nuestra oferta alrededor de la Suite de Seguridad Informática, presenta una alternativa real, concreta, y pragmática punto-a-punto (end-to-end), con canales privados de comunicación, desde dispositivos móviles en manos de miembros de una organización hasta cámaras y sensores encriptados.

- Te contamos algunas novedades acerca de las Ciudades Inteligentes y algunas Plataformas como opción para su desarrollo - 6 marzo 2023

- ¿Sabías que México es uno de los países de LATAM con más casos de ciberataques…? - 30 agosto 2022

- La importancia de la seguridad dentro del ámbito de las comunicaciones móviles - 15 agosto 2022